Protezione degli Endpoint: come entrare nella mente dell’hacker per difendere la tua azienda

La protezione degli endpoint è oggi una delle sfide più critiche per qualsiasi azienda. Ma c’è un cambio di paradigma in atto: non basta più correggere vulnerabilità, bisogna iniziare a ragionare come un hacker.

In questo articolo ti spieghiamo come adottare un approccio strategico e proattivo alla cybersecurity, migliorando concretamente la sicurezza del tuo business.

Perché la gestione tradizionale delle vulnerabilità non basta più

Se ti occupi di IT o sicurezza, probabilmente ti sei già trovato in questa situazione: una lista infinita di vulnerabilità da correggere e la sensazione di non riuscire mai a stare al passo.

Il problema? L’idea di eliminare tutte le vulnerabilità è semplicemente irrealistica. Gli hacker non lavorano così. Non cercano la falla perfetta, ma quella più semplice, veloce ed efficace da sfruttare. Questo significa che anche una piccola disattenzione può trasformarsi in un attacco serio.

Il punto chiave è questo: non devi proteggere tutto allo stesso modo, ma capire cosa è davvero a rischio.

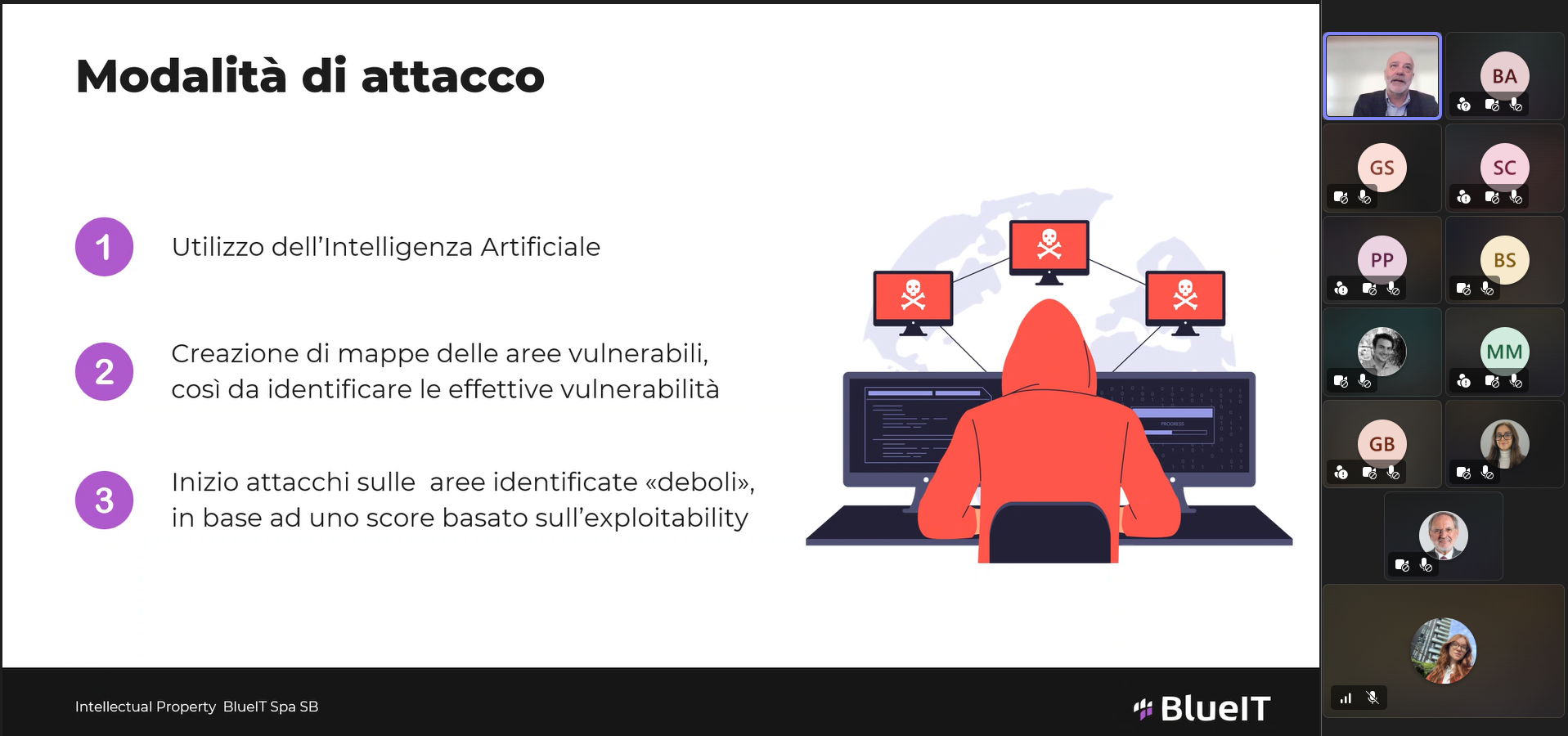

Come ragiona un hacker: dalla teoria all'attacco reale

Immagina per un momento di osservare la tua azienda attraverso gli occhi di un hacker. Non vede firewall, policy o procedure, ma opportunità.

Inizia analizzando in silenzio la superficie d’attacco, mappando ogni endpoint, ogni accesso, ogni possibile punto debole.

Non cerca la vulnerabilità perfetta, ma quella più semplice, quella che richiede meno sforzo e offre il massimo risultato.

Una volta individuata, entra senza fare rumore e si muove lateralmente, esplorando l’infrastruttura come se fosse un territorio da conquistare.

Oggi questo processo non è più manuale: è automatizzato, veloce, scalabile. Il tempo tra la scoperta di una vulnerabilità e il suo sfruttamento si è ridotto drasticamente, trasformando ogni ritardo in un rischio concreto.

Dalla difesa reattiva alla strategia proattiva

Ora ribalta la prospettiva. E se la tua azienda potesse fare lo stesso percorso, ma in anticipo?

È qui che entra in gioco un approccio evoluto alla cybersecurity: simulare gli attacchi prima che accadano, comprendere i percorsi più critici e intervenire in modo mirato.

Non si tratta più di correggere tutto, ma di vedere tutto, dare priorità a ciò che conta davvero e agire con rapidità e precisione. Significa avere piena visibilità sugli asset, anche quelli nascosti, valutare le vulnerabilità in base al loro impatto sul business e combinare automazione e controllo umano per rispondere in modo efficace.

In questo scenario emergono i cosiddetti punti critici: nodi strategici che, se protetti, bloccano intere catene di attacco. È qui che si gioca la vera partita della sicurezza. Non nel fare di più, ma nel fare meglio, trasformando la cybersecurity da costo necessario a leva strategica per la crescita e la continuità aziendale.

Il percorso di webinar BlueIT sulla cybersecurity continua con l’obiettivo di fornire strumenti concreti e visione strategica per affrontare un contesto di minacce in continua evoluzione.

Usa il pulsante qui sotto per prenotare il tuo posto al prossimo webinar.

Pronto a rafforzare la sicurezza dei tuoi Endpoint?

Valutare il rischio reale è il primo passo per ridurlo: dopo aver analizzato la tua superficie d’attacco, identifichiamo i punti critici e definiamo un piano d’azione concreto e misurabile.

Contattaci per un assessment iniziale e scopri come trasformare la cybersecurity in un vantaggio competivivo per la tua azienda.

.png)

Gli articoli più popolari

Scopri le ultime novità e tendenze

.png)

.png)